Container Firewall Rules Management

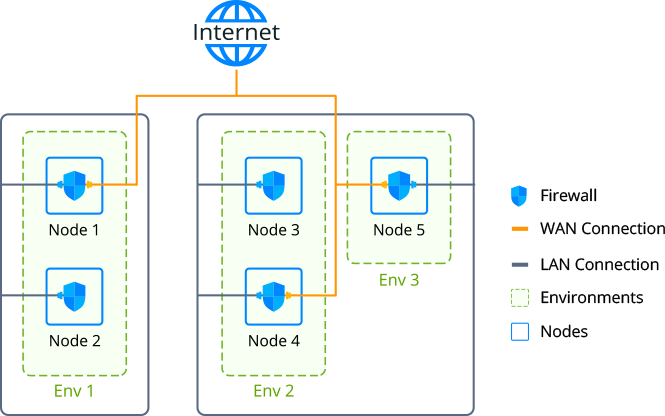

Fitur Container Firewall dari platform menyediakan cara untuk mengontrol ketersediaan node Anda baik di dalam maupun di luar PaaS. Ini mengevaluasi berbagai parameter (seperti sumber permintaan masuk, protokol, dan port node target) untuk secara fleksibel mengelola akses ke container Anda dengan mengonfigurasi aturan koneksi yang diperlukan.

Untuk membatasi akses antar lingkungan dalam satu akun, pertimbangkan menggunakan fitur Network Isolation.

Container Firewall Management via Platform UI

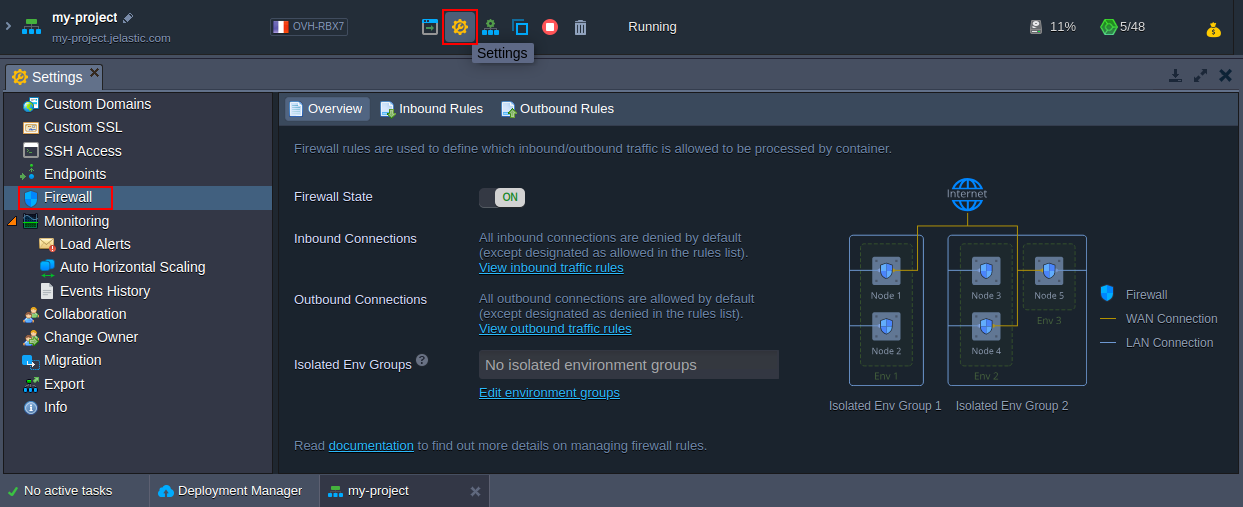

Setiap node (kecuali container Docker dan Windows) kustom) dilengkapi dengan aturan firewall, yang dapat dikelola melalui antarmuka pengguna grafis (GUI). Akses bagian ini dengan memilih Settings di sebelah lingkungan yang diperlukan dan klik Firewall.

Ketersediaan UI Container Firewall bergantung pada penyedia hosting Anda. Hubungi dukungan platform Anda untuk meminta aktivasi jika Anda tidak melihat fitur ini.

Tabs Available:

- Overview: Menampilkan informasi umum tentang firewall dan memungkinkan Anda untuk mengubah status firewall (diaktifkan secara default untuk semua container).

- Inbound Rules: Mengelola permintaan masuk (permintaan yang tidak terdaftar ditolak secara default).

- Outbound Rules: Mengontrol koneksi keluar (permintaan yang tidak terdaftar diizinkan secara default).

Default Firewall Rules

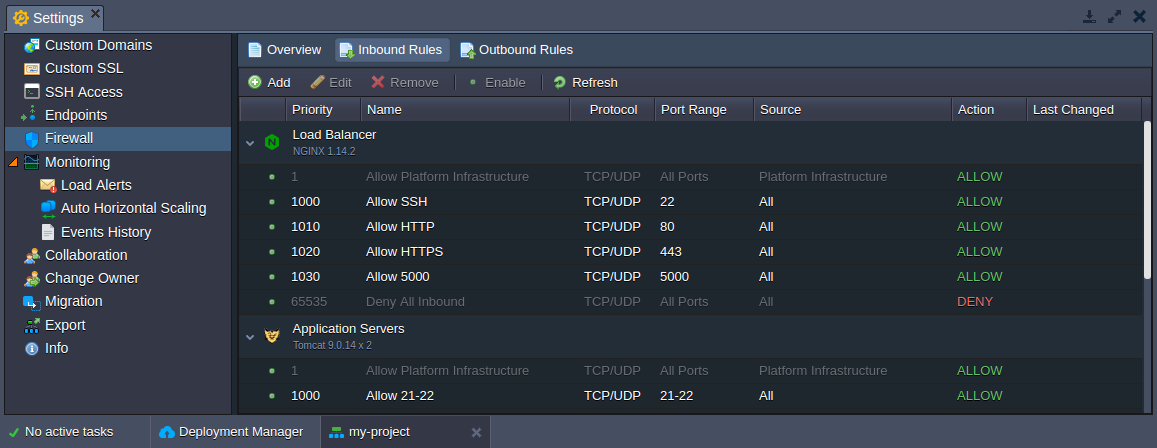

Setelah membuat container baru, platform secara otomatis mengisi bagian Inbound dan Outbound Rules dengan catatan yang diperlukan untuk memastikan pengoperasian container.

Aturan default diambil berdasarkan port EXPOSE dalam dockerfile gambar.

Aturan disusun sebagai berikut:

- Aturan yang tidak dapat diedit: Catatan berwarna abu-abu dengan prioritas tertinggi memungkinkan infrastruktur platform mengelola operasi, akses SSH, dan load balancing tanpa IP publik.

- Aturan default dan tambahannya oleh pengguna: Termasuk aturan untuk koneksi SSH, HTTP, HTTPS, dan FTP.

- Aturan terakhir: Aturan terakhir, tidak dapat diedit dan berwarna abu-abu, memblokir setiap koneksi masuk yang tidak diizinkan oleh aturan sebelumnya.

Menambahkan Aturan Default

Untuk menentukan port kustom yang dibuka melalui container firewall selama pembuatan node, Anda dapat menggunakan variabel lingkungan OPEN_INBOUND_PORTS.

-

Buat lingkungan baru, pilih stack perangkat lunak, dan navigasikan ke Variables.

-

Tambahkan variabel dalam format ini:

"OPEN_INBOUND_PORTS": "port1, port2, ..., portN" -

Periksa aturan firewall setelah pembuatan untuk memastikan port yang ditambahkan.

Rules Management

Anda dapat mengelola aturan firewall yang ada dan menambah yang baru menggunakan tombol Add, Edit, Remove, Disable, Enable, dan Refresh.

Parameter untuk aturan firewall baru meliputi:

- Nodes: Pilih layer lingkungan.

- Name: Berikan nama untuk aturan.

- Protocol: Pilih TCP, UDP, atau keduanya.

- Port Range: Tentukan port atau rentang port untuk dibuka/tutup.

- Source: Pilih sumber permintaan, dapat berupa IP kustom, rentang yang telah ditentukan, atau node lingkungan.

- Priority: Tetapkan prioritas (nilai lebih rendah diterapkan terlebih dahulu).

- Action: Atur untuk mengizinkan atau menolak permintaan.

Anda dapat mengedit aturan yang ada kecuali untuk bidang Nodes. Aturan dapat dinonaktifkan atau diaktifkan sementara menggunakan tombol yang sesuai.

Use Cases Firewall

Batasi Akses melalui Antarmuka Pengguna

Berikut adalah cara memblokir akses ke container dari alamat IP tertentu:

-

Akses pengaturan Firewall untuk lingkungan yang diinginkan dan navigasikan ke tab Inbound Rules.

-

Klik Add dan konfigurasikan aturan sebagai berikut:

- Nodes: Pilih container.

- Name: Berikan nama aturan.

- Protocol: Atur ke TCP.

- Port Range: Biarkan kosong untuk diterapkan ke semua port.

- Source: Pilih Custom IP Address(es) dan masukkan alamat IP.

- Priority: Setel nilai yang sesuai (misalnya, 900).

- Action: Pilih Deny.

-

Klik Add untuk menyimpan dan menerapkan aturan. IP yang diblokir akan menerima halaman 403 Forbidden ketika mencoba terhubung.

Batasi Akses melalui SSH

Aturan firewall juga dapat dikelola melalui SSH Gate.

-

Gunakan Web SSH dari dashboard platform untuk mengakses node.

-

Verifikasi bahwa firewall container diaktifkan dengan memeriksa

/etc/jelastic/metainf.conf:cat /etc/jelastic/metainf.conf -

Edit file

/etc/sysconfig/iptables-customdan deklarasikan aturan firewall Anda dalam formatiptables-save:-I INPUT -s 111.111.111.111 -p tcp -m state --state NEW -m tcp --dport 1111 -j DROP -

Terapkan aturan firewall kustom:

sudo /usr/bin/jem firewall fwstart -

Verifikasi aturan firewall dengan:

sudo jem firewall list {table} {options}

Setting Rules via Platform API

Metode API berikut tersedia untuk mengelola aturan firewall:

- AddRule: Buat aturan baru.

- EditRule: Edit aturan yang ada.

- GetRules: Ambil aturan firewall untuk lingkungan.

- RemoveRule: Hapus aturan.

- SetFirewallEnabled: Aktifkan firewall.

Metode ini dapat digunakan untuk skrip kustom dan otomatisasi.